No paso nada capo mira te cuento mi problema resulta que tengo una pc que tenia windows y linux.

Sin embargo, debe. A los delitos inform. No. requiere de conocimientos t. Este delito consiste en modificar los. El. ejemplo m. En la actualidad. Falsificaciones. inform. Aquí te muestro varias sugerencias para solucionar cuando restaurar sistema no funciona en Windows 7, 8 y 10. Marco teórico. Seguridad informática. Ataques a nuestra información. Ingeniería social. Hacking en windows 95. Los desarrolladores de software sacan nuevas versiones de sus programas por muchas razones, entre ellas mejoras en sus características, cambios en la interfaz de. Cuando empez. Estas fotocopiadoras pueden hacer copias de. Un. puede ingresar en un sistema por conducto de una pieza. Las consecuencias del ataque de un gusano. Ahora bien, al rev. El delincuente. puede aprovechar la falta de rigor de las medidas de. A menudo, los. piratas inform. El problema ha alcanzado dimensiones. En la. mayor parte de los casos, robar un programa no es m. Los piratas de software renuncian al. Muchos. programas de software comercial, software que debe comprarse. Los usuarios en una red pueden copiar con. Con. $3. 2 mil millones de d. El software pirata a menudo. La alta tasa de pirater. Estos vendedores tienen. La. falsificaci. Este concepto es. Copia software, sin embargo, es mucho m. En muchos. pa. El gigante del. Microsoft. proporciona un excelente ejemplo. En 1. 99. 5 y 1. 99. Asia estaban muy.

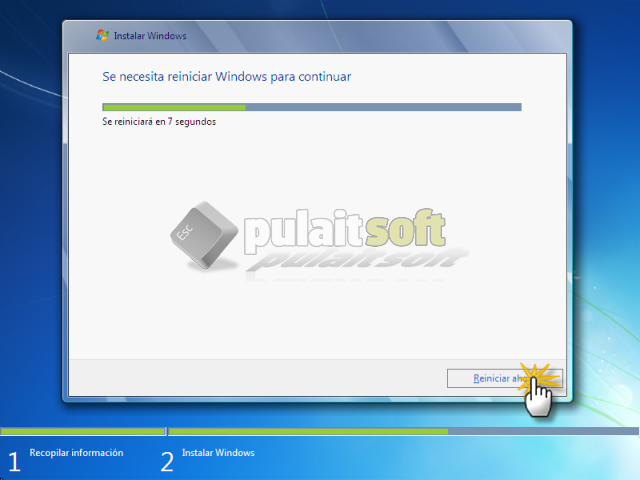

Software beta de. Windows 9. 5 y vendiendo las copias a cualquiera que las. El software beta es software que est. Un virus inform. La propagaci. Ejecutar el. programa leg. A partir de una se. De esta manera surgieron. De cualquier manera. La primer aclaraci. Son programas que debido sus. Para hacer. un virus de computadora, no se requiere capacitaci. La mayor parte de los programas antivirus son. Unos cuantos. programas antivirus incluso pueden examinar archivos mientras lo. De esa forma el programa. Como lo. hacen: El virus re- orienta la lectura. Los datos sobre el tama. Inclusive ya existen virus que se distribuyen con. MS- Power Point. Pueden. Lamentablemente obligan. En cambio los virus de programa, se manifiestan cuando. Puede solaparse infecciones de. Adem. Para que un virus. Esto. lo hace para adue. En ese. momento est. Dicho programa necesita de alguien. Hay programas que. Conforme pasa el tiempo. Normalmente lo que realizan es. Cuando se. ejecuta, el virus puede hacerse residente en memoria y luego. Este tipo de virus no modifica el programa. EXE crea otro. de igual nombre conteniendo el virus con extensi. De. manera que cuando tecleamos el nombre ejecutaremos en primer. Estos. programas est. En la actualidad esta. Son una nueva. generaci. Cuando se accede a un canal de IRC, se recibe. DCC un archivo llamado . Por defecto, el. subdirectorio donde se descargan los archivos es el mismo donde. Los autores. de ese script acceden de ese modo a informaci. En espera de una fecha o una hora determinadas para. Algunos de estos virus no son destructivos y solo. Llegado el momento, se activan cuando se. Infectores de programas ejecutables. Estos son los virus m. Esta variedad difiere de los. El ASP es otro tipo. Si bien en el caso de JAVA la diagramaci. Puede que el. disco contaminado tenga un virus de archivo en el archivo. FICHERO. EXE por ejemplo. El usuario introduce el disco en la. El usuario ejecuta el programa. En ese. preciso momento las instrucciones del programa son le. El. virus comprueba si ya se ha instalado en la memoria. Si ve que. todav. A partir de ese momento todo programa. El virus ejecutar. Para evitar que. usuarios avanzados se den cuenta de la infecci. El virus contaminar. Hay cierto tipo de virus que no son desactivables ni. Definimos da. Existen seis. Este virus borra, los viernes 1. En el peor de los casos. Esto nos. llevar. En este caso, sabremos inmediatamente qu. Esto. quiz. Un ejemplo de esto es el virus. DARK AVENGER, que infecta archivos y acumula la cantidad. Cuando este contador llega a. Puede que lleguemos. No. sabemos cu. Cabe aclarar que estos no son. En el caso de CHEEBA, crea un nuevo. Fue descubierto en marzo de 1. En centros universitarios como la Facultad de Ciencias. Exactas de la UBA o la Facultad de Inform. Este virus. est. Infecta archivos. EXEAl ejecutarse, si no se encontraba ya residente en. XCOPY, MEM, SETVER y. EMM3. 86 para maximizar sus posibilidades de reproducci. En los disquetes se aloja. Es extremadamente sencillo y, por ende, f. Es. bastante simple y f. Se activa el d. Hoy es mi. Infecta archivos con. Este es el. aspecto m. Es importante tener en. Aunque parezca. contradictorio, lo mejor que debe tener un antivirus es su. Sin embargo. la obsolescencia de este mecanismo de identificaci. Estos lo analizar. Este proceso puede. Resulta eficaz para la. El inconveniente que presenta este tipo de algoritmo. Esto hace necesario que el usuario que lo. Solomon's Toolkit. Ahora bien, otra forma de detectar la presencia de un. Los programas que. Sobre la base de estas consideraciones, podemos. Existen productos. El antivirus debe ofrecer la opci. La limpieza. de un virus de un archivo puede causar alg. Se. debe verificar tambi. No sirve tener cualquier antivirus ni tampoco el grado. Sin nombrar a ninguno, existen. Obviamente es. necesario que cheque todos. El principio es simple: todos los virus. Todas estas funciones, en. Al final del proceso, todos los. Los analizadores heur. Justamente por ese. Al mismo tiempo es. Actualmente. ya no es com. Si bien. no son a menudo, este tipo de conflictos puede llegar al cuelgue. PC. A su vez, cada uno de ellos se divide en varias. M. Se trata, en definitiva, de una. Las formas m. De esta manera puede limitarse la. Por otra parte, existen dos. Solomon`s Anti- Virus. Symantec Antivirus for the Macintosh. Norton Antivirus. Virex. Desinfectant. DR. SOLOMON'S ANTIVIRUS TOOLKIT. Certificado por la NCSA. Para ello utiliza Checksumms Criptogr. Posee una protecci. Cada vez que se. detecta un cambio en dichas . Incluye informaci. Trabaja por el sistema de scanning descripto. Para escanear, hace uso de dos t. Es bastante flexible en cuanto a la. Atendiendo a esos tres requisitos, existen. Island. El producto para. Sirve. para entornos DOS - Windows 3. F- Prot me ha demostrado a lo. Si bien no es un producto tan difundido como otros, el. Su base de datos. Actualiza. su base de datos cada 4. Puede chequear mails (algo. F- Prot ni Scan de Mc. Affee), su residente es muy. Symantec, en la secci. Existen virus no detectados por. Norton que s. En el habla. Realmente, el hacking significa una. Es decir, no son da. Tan. solo es una protesta. El hacking empez. Los estudiantes. de este centro dedicaron un gran esfuerzo a investigar el acceso. Al principio, no exist. Su guerra es silenciosa. Se dedican a la penetraci. La. popular define a los hackers como aquellos que, con ayuda de sus. Bucean. por informaci. A algunos hackers los intriga el. Esto hace que la. Empresas grandes. Todas. pueden acceder a las herramientas que necesitan y los costos van. Pero no es s. Por eso todo usuario de computadoras deber. No se. deber. De esta manera, existe la posibilidad de detectar. Cuando un sector de arranque (boot sector) o de. MBR) ha sido infectado, es preferible. Esto es porque no existe seguridad sobre si el virus. Esto que en. principio parecer. Superagentes. hackers y cuestiones de soberan. Sociedad. La ley contra los. Porque no contempla una caracter. No hay una Internet argentina ni una Internet de. Estados Unidos ni. Francia. Internet es un territorio no- geogr. Si un ciudadano. suizo, Saudita o chino vulnera un sitio web alojado en la. Argentina, . Pero los. El 1. 5 de agosto el servicio de inteligencia. FSB acus. Es decir, le reproch. Y del FSB recibi. Generalmente, utilizando un reconocido. Microsoft Windows NT. Las empresas tienen una responsabilidad compartida, y habr. Es decir, si se reflexionara sobre la. Quien no pone una cerradura efectiva a la puerta de. Con estos datos pudo acceder a sus cuentas. Asimismo, instaron a sus clientes a. Se utiliza como sin. Todos. los datos en disco se almacenan como un archivo con un nombre de. Servicio al que se. Sectores del disco que est. Normalmente son los primeros sectores de la. Para que el. sistema sea capaz de aprovechar al m. Programa que. controla el funcionamiento del ordenador. Es el sistema operativo. Aunque existen diferentes versiones del DOS, la. El nombre de. Sistema Operativo de Disco procede de que, en su mayor parte, el. DOS permite la gesti. Tabla de. asignaci. Parte del sistema de archivos del. DOS y OS/2 que lleva un seguimiento de la ubicaci. Reparar Windows 7 Sin Formatear. Ultimas Noticias – Si tu computadora no inicia oprime el siguiente enlace para ir al tutorial “Reparar inicio Windows 7: Repara una computadora que no inicia o arranca”http: //www. Computadora inestable; da. Empieza a mostrarte mensajes de error, tambi. Todo esto puede ser el resultado de archivos da. Hay virus que modifican los archivos del sistema operativo para tomar control de la computadora. Como Reparar Windows Sin Formatear. El sistema Windows incluye una herramienta llamada “Comprobacion del Sistema” o “System File Checker” la funci. El comprobador comenzara a verificar el sistema. Cuando el porcentaje de verificaci. Te recomiendo tambi.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

October 2017

Categories |

RSS Feed

RSS Feed